Arquitectura Segura: Prevención de Inyecciones SQL

Seguridad Y Cumplimiento

17 abr 2026

Técnicas para prevenir inyección SQL: consultas parametrizadas, prepared statements, procedimientos almacenados y uso estratégico de WAF.

Soluciones clave para prevenir inyecciones SQL:

Consultas parametrizadas: Separan el código SQL de los datos de entrada, evitando que el contenido sea interpretado como comandos.

Prepared Statements: Precompilan las consultas, mejorando tanto la seguridad como el rendimiento.

Procedimientos almacenados: Centralizan la lógica en la base de datos y limitan permisos para reducir riesgos.

Web Application Firewalls (WAF): Actúan como una capa externa de protección, bloqueando patrones de ataque conocidos.

Recomendaciones:

Implementar siempre consultas parametrizadas o prepared statements.

Evitar SQL dinámico en procedimientos almacenados.

Usar WAF como complemento, pero no como única solución.

Aplicar el principio de mínimo privilegio en las bases de datos.

Realizar auditorías frecuentes y revisar manualmente el código.

Proteger aplicaciones requiere combinar estas estrategias para crear una defensa sólida y minimizar riesgos. En Niom Solutions, desarrollamos tu solución digital integrando estas prácticas de seguridad desde el primer día.

Cómo EVITAR y PROTEGERSE de un Ataque SQL INJECTION (SQLi) - Lo Que Debes Saber

1. Consultas Parametrizadas

Las consultas parametrizadas funcionan mediante el uso de marcadores de posición que, en tiempo de ejecución, se reemplazan por los valores reales. Esto impide que la base de datos interprete los datos ingresados como comandos maliciosos .

El proceso de precompilación separa la estructura de la consulta del contenido de los datos, asegurando que cualquier intento de inyección sea tratado únicamente como información y no como código ejecutable . Este método ha demostrado ser muy eficaz para prevenir ataques.

Un ejemplo práctico ocurrió en marzo de 2022, cuando LACNIC CSIRT documentó un ataque en una aplicación PHP/PostgreSQL. En este caso, un atacante logró inyectar un comando de "creación de usuario" a través de un parámetro en la URL. Sin embargo, al reemplazar la consulta dinámica con una sentencia preparada utilizando PDO y bindParam(), la amenaza fue completamente neutralizada. Este caso resalta la importancia de implementar esta técnica para fortalecer la seguridad.

Dependiendo del lenguaje de programación, se emplean distintas funciones para consultas parametrizadas: en Java EE se utiliza PreparedStatement(), en .NET se opta por SqlCommand(), y en PHP se recomienda el uso de PDO con bindParam(). Cabe destacar que funciones más antiguas, como mysql_real_escape_string() en PHP, han quedado obsoletas frente a estas soluciones modernas. Aunque la implementación varía según la plataforma, el principio básico de separar el código de los datos es aplicable de manera general.

Es importante evitar el uso de variables dinámicas para nombres de tablas, columnas o criterios de ordenación. Si no queda otra opción, recurre a listas blancas o validaciones estrictas. Además, no confíes únicamente en las configuraciones predeterminadas; realiza revisiones manuales del código para garantizar su seguridad.

2. Prepared Statements

Aunque las consultas parametrizadas garantizan una separación clara entre el código y los datos, los prepared statements van un paso más allá al optimizar el proceso mediante la precompilación de la consulta. Este método sigue un enfoque de dos fases: primero, el motor de la base de datos recibe la estructura de la consulta con marcadores de posición (fase de preparación). Después, los valores reales se envían de forma separada (fase de vinculación). Gracias a esta separación, cualquier dato proporcionado por el usuario se trata exclusivamente como información, y no como código ejecutable.

La precompilación aporta ventajas significativas en términos de rendimiento. El motor analiza, compila y optimiza la consulta solo una vez, almacenando esta versión en memoria. Para ejecuciones posteriores, basta con enviar los valores de los parámetros, lo que reduce la carga en el servidor y minimiza el uso de ancho de banda. Este enfoque también disminuye el riesgo de ataques de inyección SQL, especialmente en aplicaciones con alto volumen de tráfico.

Además, los prepared statements tienen una amplia compatibilidad con los entornos tecnológicos actuales. Por ejemplo:

En PHP, la extensión PDO (PHP Data Objects) ofrece una interfaz consistente.

En Java EE, se utiliza la clase

PreparedStatement().En .NET, se emplea

SqlCommand().

A diferencia de las consultas parametrizadas básicas, este método no solo mejora la seguridad, sino que también incrementa el rendimiento al reutilizar la consulta precompilada en escenarios de alto tráfico.

"Los prepared statements son esenciales para que las aplicaciones web traten toda entrada de datos como meramente informativa, evitando ejecuciones de código malicioso." - Ivan, Especialista en Bases de Datos, MySQL YA

Sin embargo, un reto frecuente al implementar esta técnica es adaptar sistemas antiguos que dependen de la concatenación de cadenas. Es fundamental revisar manualmente las vinculaciones de parámetros utilizando funciones como bindParam() o equivalentes. Combinar esta práctica con el principio de mínimo privilegio, limitando los permisos del usuario de base de datos a las operaciones estrictamente necesarias, refuerza aún más la seguridad durante todo el ciclo de desarrollo. Este enfoque no solo protege la aplicación, sino que también mejora su rendimiento, dejando una base sólida para futuras estrategias de protección.

3. Procedimientos almacenados

Después de revisar las consultas parametrizadas y los prepared statements, es momento de hablar de los procedimientos almacenados, una técnica que lleva la lógica SQL directamente al motor de la base de datos, añadiendo una capa extra de seguridad. A diferencia de las estrategias anteriores, que suelen gestionarse desde el código de la aplicación, los procedimientos almacenados se definen y guardan dentro de la base de datos. Esto permite que los parámetros de entrada se procesen únicamente como datos, evitando que un usuario pueda alterar la estructura de la consulta. Así, se convierten en una herramienta complementaria para prevenir ataques de inyección SQL.

Una de sus principales ventajas es la precompilación. Esto significa que la estructura de la consulta queda fija antes de que se introduzcan los parámetros. Además, los procedimientos almacenados aplican el principio de mínimo privilegio: en lugar de conceder acceso directo a las tablas, se asignan permisos específicos, como EXECUTE, únicamente sobre los procedimientos. Esta práctica minimiza la exposición del esquema de la base de datos y reduce posibles puntos de ataque.

No obstante, es importante tener cuidado con el uso de SQL dinámico dentro de los procedimientos. Si se utilizan funciones como EXEC() o sp_executesql y no se parametrizan adecuadamente, se pueden generar vulnerabilidades. Según OWASP: "La diferencia entre prepared statements y procedimientos almacenados es que el código SQL de un procedimiento almacenado se define y almacena en la propia base de datos, y luego se llama desde la aplicación." Esto resalta la importancia de manejar con precaución cualquier código dinámico dentro de los procedimientos.

En cuanto al rendimiento, los procedimientos almacenados también ofrecen ventajas. Reducen la cantidad de datos que se transfieren entre la aplicación y la base de datos, ya que solo se envían el nombre del procedimiento y los parámetros, en lugar de largas cadenas de código T-SQL. Esto es especialmente útil en aplicaciones con un alto volumen de transacciones. Además, son compatibles con los principales sistemas de bases de datos como Microsoft SQL Server, Oracle, MySQL, DB2 y soluciones en la nube como Azure SQL Database.

Para garantizar una implementación segura, es fundamental evitar el uso de SQL dinámico en los procedimientos almacenados y realizar auditorías periódicas para identificar posibles consultas inseguras. Combinando estas prácticas con permisos restrictivos y revisiones regulares del código, se puede fortalecer la seguridad de la base de datos sin sacrificar la flexibilidad en el desarrollo.

4. Web Application Firewalls (WAF)

Los Web Application Firewalls (WAF) actúan como una barrera defensiva en la capa de aplicación (Layer 7), filtrando tráfico HTTP/HTTPS antes de que alcance la aplicación. A diferencia de soluciones como las consultas parametrizadas o los prepared statements, que eliminan las vulnerabilidades desde el código, los WAF funcionan como un escudo externo capaz de identificar y bloquear patrones de ataque conocidos. Sin embargo, no deben considerarse una solución única ni definitiva, ya que requieren una configuración adecuada y mantenimiento constante para ser efectivos.

Un ejemplo claro de sus limitaciones fue demostrado en 2023 por investigadores de Claroty, quienes lograron evadir los WAF de proveedores como Amazon Web Services, Cloudflare, F5, Imperva y Palo Alto Networks al incluir sintaxis JSON en una carga maliciosa SQL. Este ataque permitió el robo de datos sensibles, destacando la importancia de no depender exclusivamente de los WAF. Como se menciona en securityengineering.dev:

"Los WAF son útiles, pero no deben considerarse la única solución para proteger contra inyecciones SQL".

Factores clave en el rendimiento y evolución de los WAF

El rendimiento de los WAF es un aspecto crítico, especialmente en entornos de alto tráfico. La inspección de tráfico SSL/TLS, por ejemplo, puede consumir muchos recursos y generar latencia. A pesar de estos desafíos, el mercado de WAF sigue creciendo rápidamente. Se espera que alcance los 28,6 mil millones de dólares en 2032, con un crecimiento anual del 18,2%. Además, las soluciones basadas en la nube dominarán el mercado, representando un 61,3% de la cuota global para 2025.

Hoy en día, los WAF están integrando inteligencia artificial y aprendizaje automático, lo que les permite identificar amenazas de día cero y adaptarse más allá de las reglas estáticas tradicionales. Esto los hace más efectivos frente a ataques sofisticados.

Mejores prácticas para implementar un WAF

Para maximizar la eficacia de un WAF, es recomendable empezar en modo de monitorización. Esto permite analizar patrones de tráfico y ajustar las configuraciones antes de activar el bloqueo activo, reduciendo así los falsos positivos. Un caso destacado ocurrió en abril de 2025, cuando el investigador Yoshiyuki Watanabe demostró que las reglas gestionadas de AWSManagedRulesSQLiRuleSet en AWS API Gateway detectaron una carga maliciosa con el comando "DROP TABLE" en el campo "dirección". El sistema respondió con un código 403 Forbidden, evitando que la amenaza llegara a la base de datos RDS. Estas reglas se actualizan automáticamente para responder a nuevas amenazas.

Complementar el uso de WAF con otras estrategias

Aunque los WAF son una herramienta valiosa, deben formar parte de una estrategia de defensa en profundidad. Esto implica combinarlos con medidas como prepared statements, procedimientos almacenados y permisos de mínimo privilegio. Además, es crucial comprender su funcionamiento. Como señala Schroeder en Information Security Stack Exchange:

"Un control de seguridad que no entiendes, no has configurado y del que no tienes visibilidad sobre cómo funciona, nunca es un control útil".

En resumen, un WAF bien configurado puede ser una herramienta poderosa, pero solo cuando se utiliza como parte de un enfoque integral de seguridad. Una configuración incorrecta puede generar una falsa sensación de protección, dejando a las aplicaciones vulnerables.

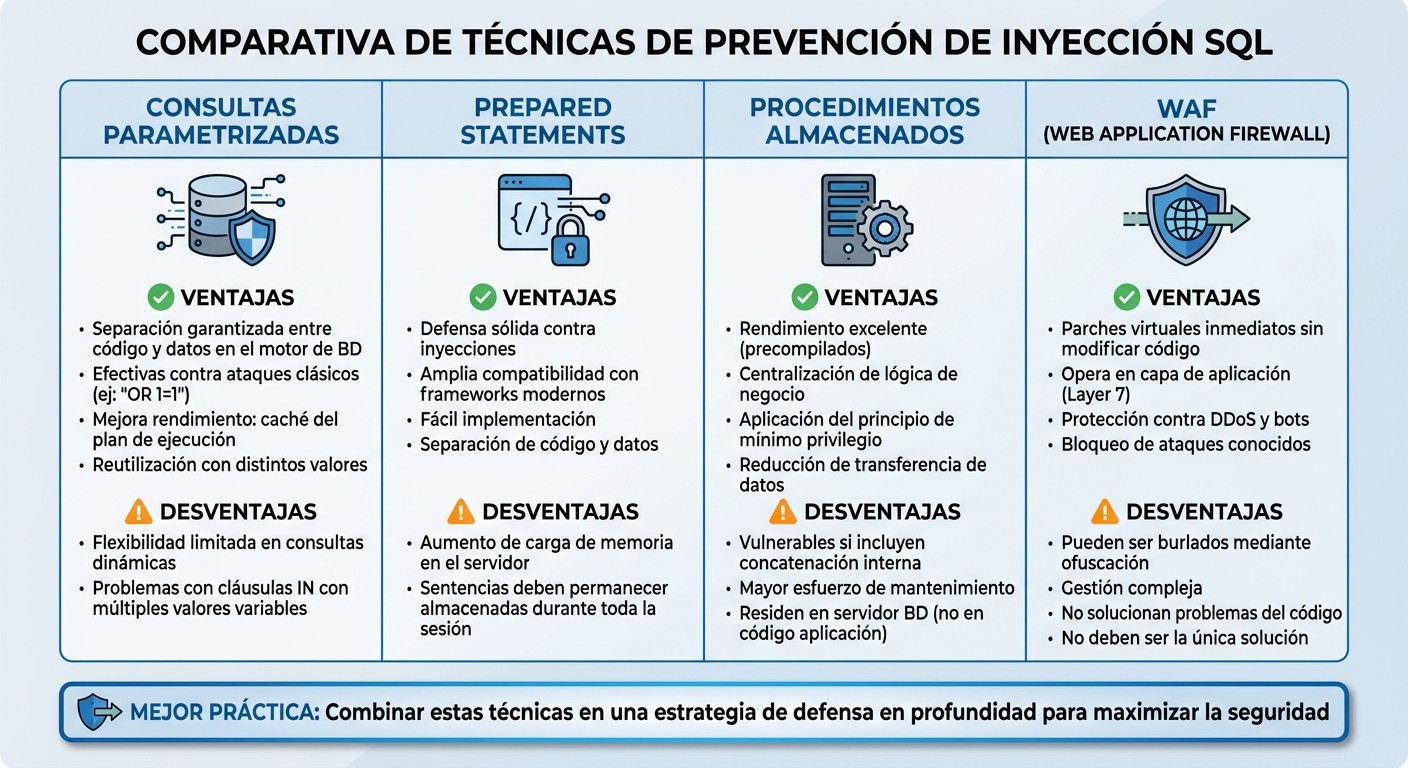

Ventajas y desventajas

Comparación de técnicas de prevención de inyección SQL: ventajas y desventajas

Proteger una aplicación de manera efectiva implica combinar diferentes técnicas según los riesgos y necesidades específicos. Aquí te explicamos los puntos fuertes y las limitaciones de cada método.

Las consultas parametrizadas son una herramienta muy fiable porque garantizan que el código y los datos estén separados directamente en el motor de la base de datos. Esto las hace especialmente efectivas contra ataques como el clásico "OR 1=1". Además, permiten que la base de datos almacene en caché el plan de ejecución, lo que mejora el rendimiento al reutilizarlo con distintos valores. Sin embargo, su flexibilidad es limitada en consultas dinámicas donde el número de parámetros puede cambiar, como en cláusulas IN con múltiples valores.

Los prepared statements también ofrecen una defensa sólida y son ampliamente compatibles con frameworks modernos, lo que facilita su uso. A pesar de sus ventajas, pueden aumentar la carga de memoria en el servidor, ya que las sentencias preparadas deben permanecer almacenadas durante toda la sesión.

Por otro lado, los procedimientos almacenados no solo protegen contra ataques, sino que también ofrecen un rendimiento excelente al estar precompilados en el servidor. Centralizan la lógica de negocio, lo que puede ser una ventaja en términos de organización. Sin embargo, su eficacia depende de cómo se diseñen: si incluyen concatenación interna, pueden seguir siendo vulnerables. Además, mantenerlos requiere más esfuerzo, ya que residen en el servidor de base de datos en lugar de en el código de la aplicación.

Los WAF (Web Application Firewalls) funcionan como una capa externa de protección. Permiten aplicar parches virtuales de manera inmediata sin necesidad de modificar el código fuente. Operan en la capa de aplicación (Layer 7) y son útiles para bloquear ataques conocidos, además de ofrecer protección contra DDoS y bots. Sin embargo, no son infalibles: pueden ser burlados mediante técnicas de ofuscación, requieren una gestión compleja y no solucionan los problemas que pueda tener el código.

La combinación de estas técnicas dentro de una estrategia de defensa en profundidad es clave para aumentar la seguridad al máximo.

Conclusión

La inyección SQL sigue siendo una amenaza seria, ocupando el tercer puesto en el OWASP Top 10. Proteger una aplicación web no se trata de confiar en una única solución, sino de aplicar una estrategia con múltiples capas de defensa.

Entre las técnicas de protección, las consultas parametrizadas y los prepared statements destacan como la primera línea de defensa más efectiva. Como menciona KeepCoding:

"Las declaraciones preparadas son la mejor respuesta a la pregunta de cómo prevenir la inyección SQL".

Para startups y equipos pequeños, el uso de ORMs modernos como Entity Framework, Room o Hibernate puede ser una solución práctica. Estos frameworks automatizan la parametrización de consultas, minimizando errores humanos. A esto se debe sumar el principio de mínimo privilegio, otorgando únicamente los permisos imprescindibles. Además, un Web Application Firewall (WAF) puede añadir una capa extra de protección al bloquear patrones de ataque conocidos y registrar intentos en tiempo real. Sin embargo, es crucial recordar que un WAF no sustituye las buenas prácticas de programación.

Por último, no confíes únicamente en las configuraciones predeterminadas de los frameworks. Es fundamental revisar el código manualmente, realizar pruebas de penetración periódicas con herramientas como SQLMap y mantener al equipo actualizado mediante plataformas de entrenamiento como WebGoat o DVWA. La seguridad es un proceso continuo que exige atención constante.

FAQs

¿Cuándo usar consultas parametrizadas frente a procedimientos almacenados?

Las consultas parametrizadas son una excelente opción para manejar entradas de usuario de manera segura. ¿Por qué? Porque separan los datos de las instrucciones SQL, lo que ayuda a prevenir ataques de inyección SQL. Por otro lado, los procedimientos almacenados son útiles cuando se necesita encapsular lógica SQL dentro de la base de datos. Estos permiten aceptar parámetros y, si se diseñan correctamente, también minimizan riesgos.

Si se trata de operaciones simples, las consultas parametrizadas son la mejor opción. Pero cuando la lógica es más compleja o necesitas reutilizar código, los procedimientos almacenados con parámetros bien definidos son la alternativa más adecuada.

¿Cómo parametrizar cláusulas IN y ORDER BY sin SQL dinámico inseguro?

Para proteger tus consultas SQL de riesgos como inyecciones, es clave evitar el uso de SQL dinámico inseguro, especialmente en las cláusulas IN y ORDER BY. Aquí van algunas prácticas recomendadas:

Cláusula IN: En lugar de concatenar directamente una lista de valores, utiliza un placeholder (marcador de posición) y enlaza cada valor de forma segura como parámetros separados. Esto evita que datos no confiables alteren la consulta.

Cláusula ORDER BY: Asegúrate de validar la columna utilizada en esta cláusula mediante una lista blanca (whitelist). Esto garantiza que solo se permitan columnas predefinidas y evita que datos no sanitizados afecten el ordenamiento.

Adoptar estas medidas, ya sea a través de una API o un ORM, te ayudará a mantener la seguridad de tus consultas y proteger tu base de datos de posibles ataques.

¿Qué debe registrar y cómo ajustar un WAF para reducir falsos positivos?

Para minimizar los falsos positivos en un WAF, es clave identificar las URL o parámetros específicos que generan alertas. Una vez localizados, ajusta las reglas de exclusión para permitir solicitudes legítimas sin comprometer la seguridad. Además, es importante mantener un monitoreo constante del tráfico para detectar patrones que puedan necesitar ajustes adicionales en el futuro.